La seguridad informática no es estática; requiere una evolución constante de políticas, normas y procesos.

En este artículo exploraremos cómo los controles, los marcos de trabajo y las regulaciones de cumplimiento trabajan juntos para gestionar la seguridad, minimizar riesgos y garantizar que las organizaciones cumplan con sus responsabilidades.

Relación entre controles, marcos de trabajo y regulaciones

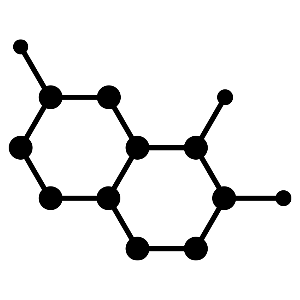

La triada Confidencialidad, Integridad y Disponibilidad (CIA) es el modelo fundamental en el que se basan las organizaciones para gestionar riesgos al diseñar políticas y sistemas de seguridad.

Esta triada de conceptos se determinan como:

- Confidencialidad: Garantizar que solo las personas autorizadas accedan a la información.

- Integridad: Asegurar que los datos sean precisos y no hayan sido alterados.

- Disponibilidad: Mantener la información accesible cuando se necesita (y solo para quien pueda acceder).

Los controles de seguridad son salvaguardas diseñadas para mitigar amenazas, riesgos y vulnerabilidades. Estos controles se integran con los marcos de trabajo para garantizar el cumplimiento de los objetivos de seguridad y los requerimientos regulatorios.

Un marco de trabajo de seguridad establece directrices para:

- Identificar objetivos de seguridad.

- Definir las pautas para lograrlos.

- Implementar procesos sólidos de seguridad.

- Monitorear y comunicar resultados.

Finalmente, el cumplimiento de la regulación actual es el proceso de adherirse a estándares internos y regulaciones externas, esenciales para mitigar riesgos y mantener la confianza.

Los organismos y regulaciones que debes conocer en el ámbito de la ciberseguridad

Atendiendo a las claves de controles de seguridad, que son las barreras para aseguridad la confidencialidad, la integridad y la disponibilidad, los marcos de trabajo, que son la definición de tus procesos para identificar, definir, implementar y monitorear, así como los estándares de cumplimiento, que son las regulaciones actuales, debes tener bajo escrutinio regular estas instituciones y regulaciones.

Los controles, los marcos de trabajo y el cumplimiento son pilares esenciales en la gestión de riesgos y la protección de datos. Mantenerse actualizado sobre estas herramientas y su evolución es una responsabilidad clave para los profesionales de seguridad, quienes deben garantizar la protección tanto de las organizaciones como de las personas que dependen de ellas.

Como analista de seguridad, comprender y aplicar estas estrategias te ayudará a reducir riesgos, fortalecer sistemas y construir una cultura de confianza en un entorno digital cada vez más complejo.

Nivel europeo

- Reglamento General de Protección de Datos (GDPR):

Este reglamento europeo protege los datos personales y la privacidad de los ciudadanos de la UE, tanto dentro como fuera del territorio. Requiere transparencia en el uso de datos y obliga a notificar brechas en un plazo de 72 horas. Es aplicable a cualquier organización que procese datos de ciudadanos europeos, independientemente de su ubicación. - Directiva NIS2 (Seguridad de Redes y Sistemas de Información):

Esta directiva establece requisitos para la ciberseguridad en sectores clave como la energía, transporte, sanidad y finanzas. Exige a las organizaciones implementar medidas adecuadas de gestión de riesgos y reportar incidentes significativos. - eIDAS:

El reglamento eIDAS proporciona un marco para la identificación electrónica y servicios de confianza en la UE, garantizando la seguridad de transacciones digitales y documentos firmados electrónicamente.

Nivel nacional (España)

- Esquema Nacional de Seguridad (ENS):

Este marco regula la protección de la información en la administración pública y proveedores que trabajan con ella. Define principios y requisitos mínimos para garantizar la seguridad de los sistemas electrónicos, basándose en el CIA. - Ley Orgánica de Protección de Datos y Garantía de los Derechos Digitales (LOPDGDD):

Complementa el GDPR en España, adaptando y desarrollando aspectos específicos como la regulación del derecho al olvido, el derecho a la portabilidad y la protección de menores. - Ley de Servicios de la Sociedad de la Información y de Comercio Electrónico (LSSI-CE):

Regula aspectos del comercio electrónico y las comunicaciones por internet, incluyendo el envío de correos publicitarios y la gestión de cookies en sitios web. - INCIBE:

Aunque no es una regulación, el Instituto Nacional de Ciberseguridad es una entidad que desarrolla políticas y medidas específicas para la ciberseguridad en España. Publica guías y controles que apoyan la implementación del ENS y otros estándares.

Nivel internacional:

- NIST (Instituto Nacional de Estándares y Tecnología):

El NIST es una agencia estadounidense que desarrolla marcos voluntarios, como el Marco de Ciberseguridad (CSF) y el Marco de Gestión de Riesgos (RMF), utilizados internacionalmente para gestionar riesgos. - FERC-NERC:

Esta regulación se aplica a organizaciones relacionadas con la red eléctrica de EE. UU. y América del Norte. Establece estándares de Protección de Infraestructura Crítica (CIP) para prevenir, mitigar y reportar incidentes de seguridad que afecten el suministro eléctrico. - FedRAMP:

Un programa del gobierno estadounidense para estandarizar la evaluación y monitoreo de servicios y productos en la nube, garantizando coherencia entre los proveedores y las agencias federales. - CIS (Centro para la Seguridad de Internet):

Organización sin fines de lucro que ofrece controles prácticos para proteger sistemas y redes frente a ataques. Su objetivo es establecer planes de defensa claros para las organizaciones. - PCI DSS:

El Estándar de Seguridad de Datos para la Industria de Tarjetas de Pago asegura que las organizaciones que manejan información de tarjetas lo hagan en un entorno seguro, reduciendo el fraude. - HIPAA:

La Ley de Portabilidad y Responsabilidad del Seguro Médico de EE. UU. protege la información de salud de los pacientes. Obliga a informar a los pacientes sobre cualquier brecha que comprometa su información. - ISO (Organización Internacional de Normalización):

Establece estándares internacionales para mejorar procesos organizativos, como retención de personal, planificación y servicios. - Controles y Organizaciones del Sistema (SOC 1 y SOC 2)_

Desarrollados por el AICPA, estos informes evalúan los niveles de seguridad, privacidad e integridad en diferentes jerarquías organizacionales y su cumplimiento financiero.